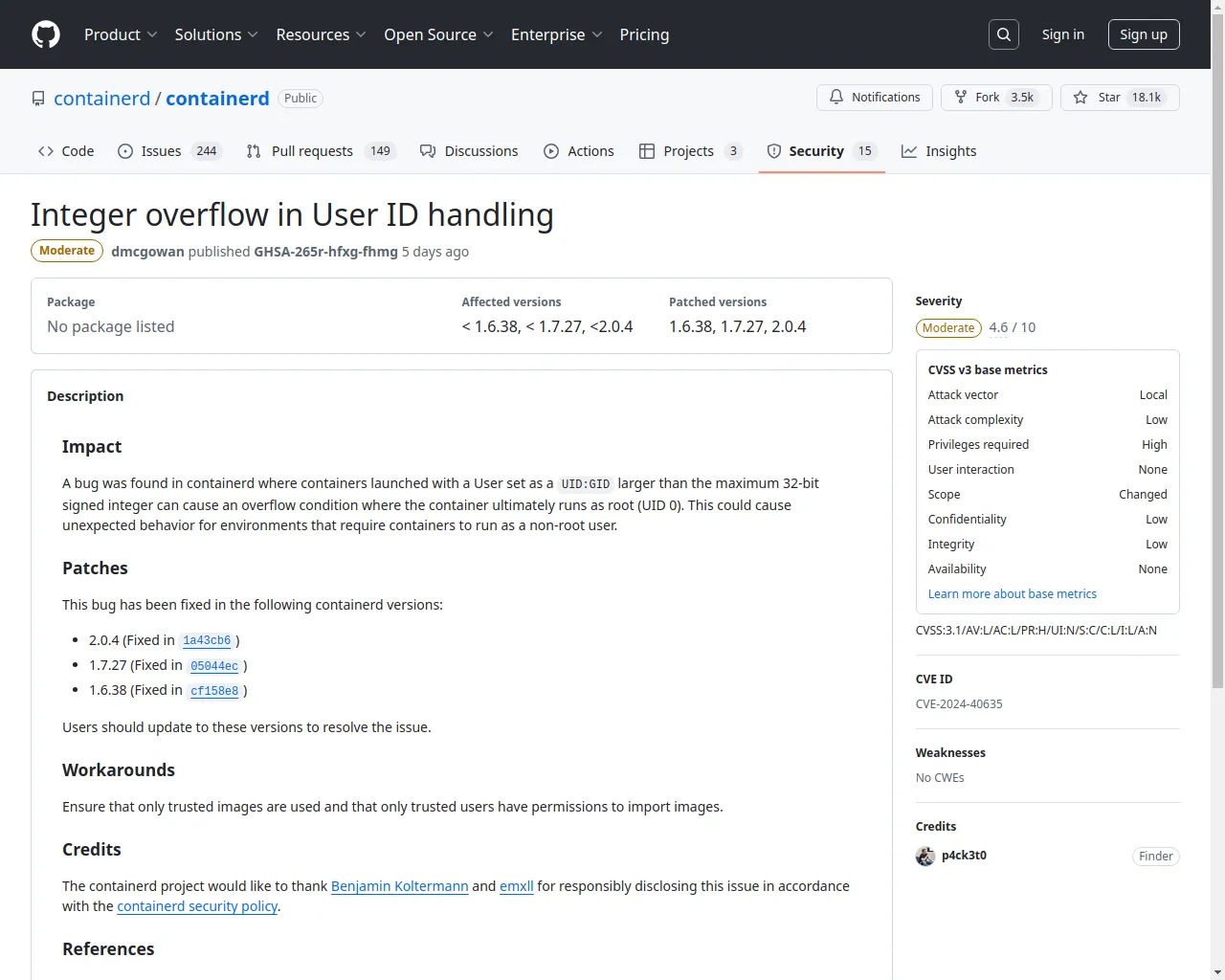

一、 漏洞 CVE-2024-40635 基础信息

漏洞标题

漏洞描述信息

CVSS信息

漏洞类别

漏洞标题

漏洞描述信息

CVSS信息

漏洞类别

漏洞标题

漏洞描述信息

CVSS信息

漏洞类别

二、漏洞 CVE-2024-40635 的公开POC

| # | POC 描述 | 源链接 | 神龙链接 |

|---|

三、漏洞 CVE-2024-40635 的情报信息

-

标题: Integer overflow in User ID handling · Advisory · containerd/containerd · GitHub -- 🔗来源链接

标签: x_refsource_CONFIRM

-

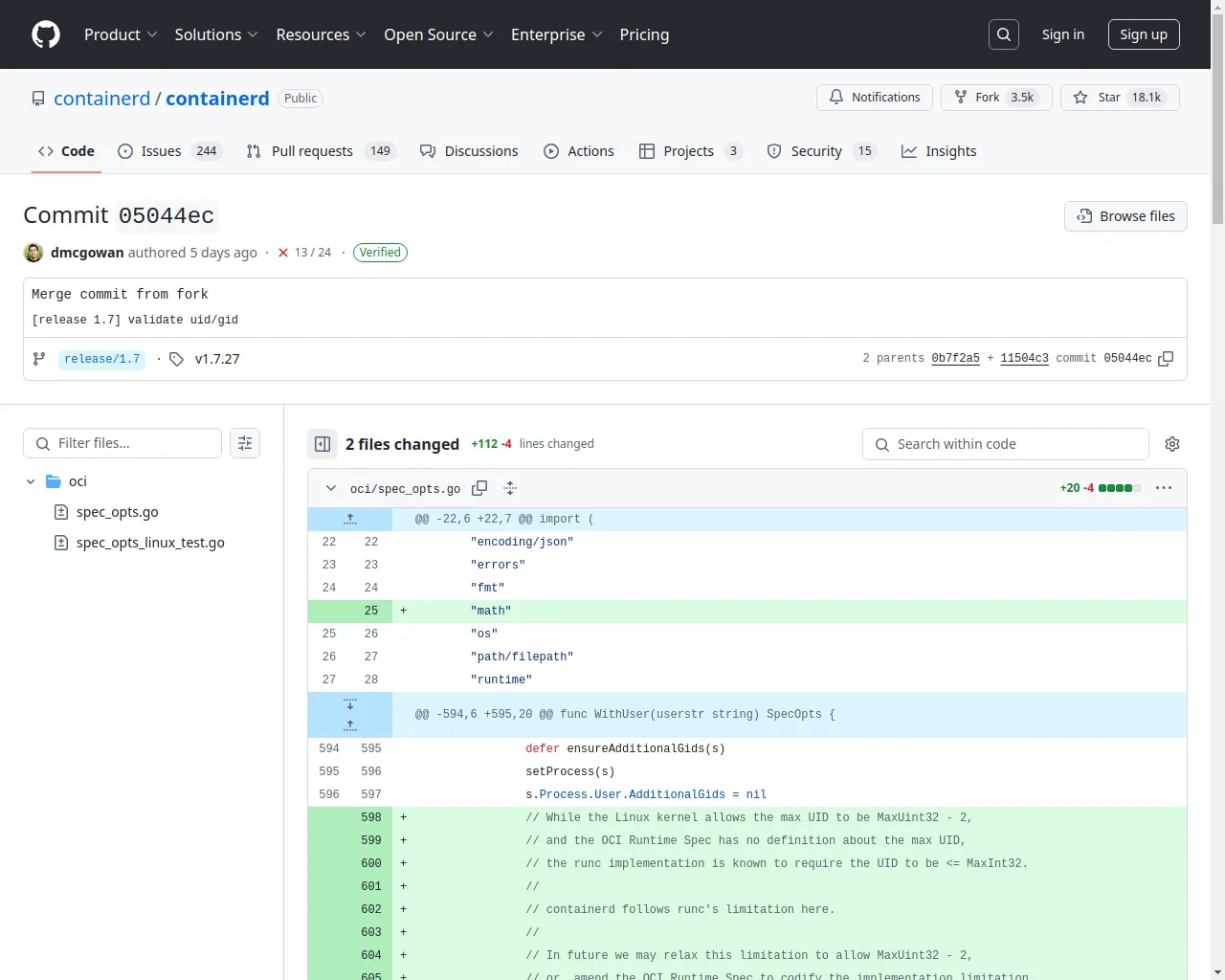

标题: Merge commit from fork · containerd/containerd@05044ec · GitHub -- 🔗来源链接

标签: x_refsource_MISC

-

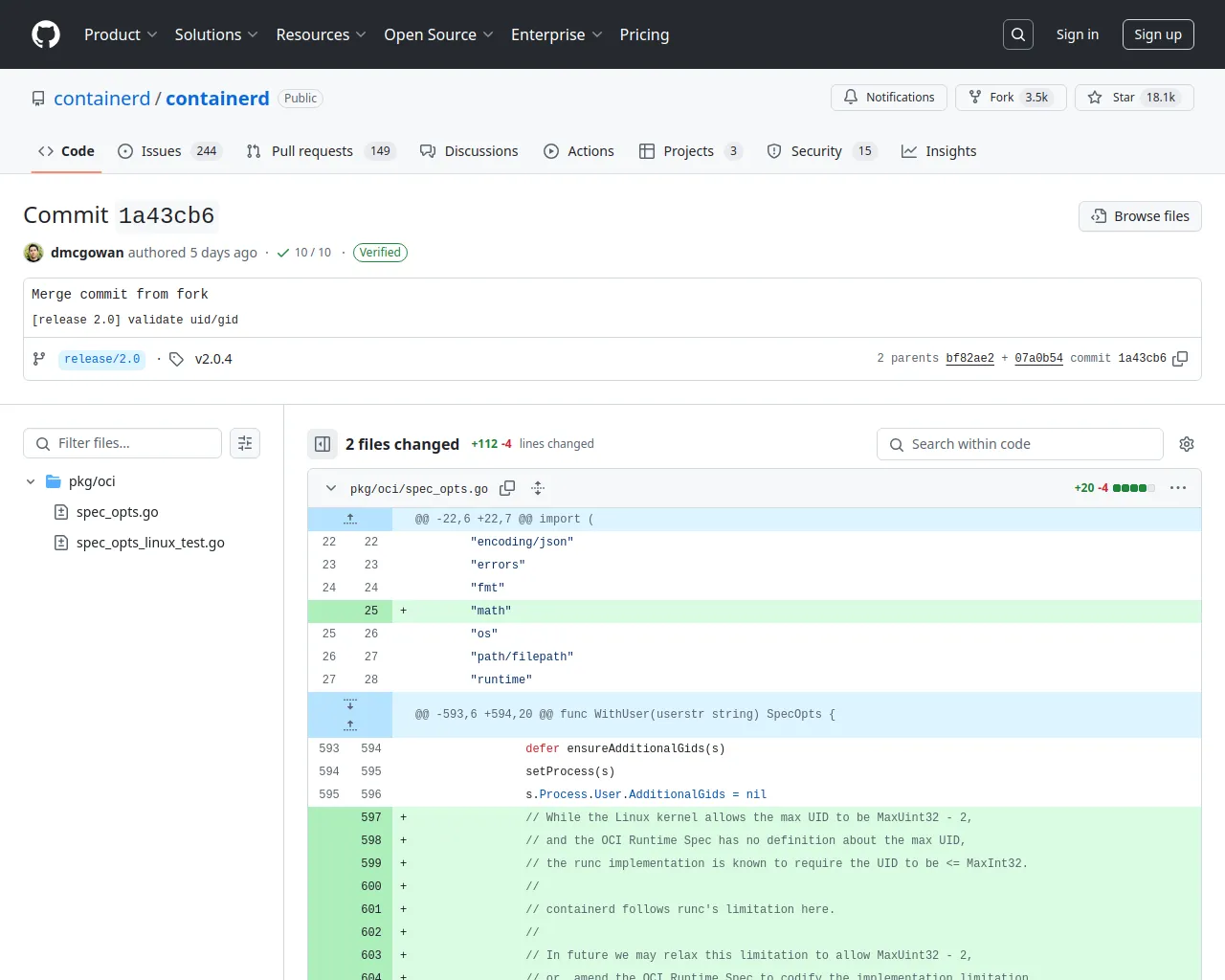

标题: Merge commit from fork · containerd/containerd@1a43cb6 · GitHub -- 🔗来源链接

标签: x_refsource_MISC

-

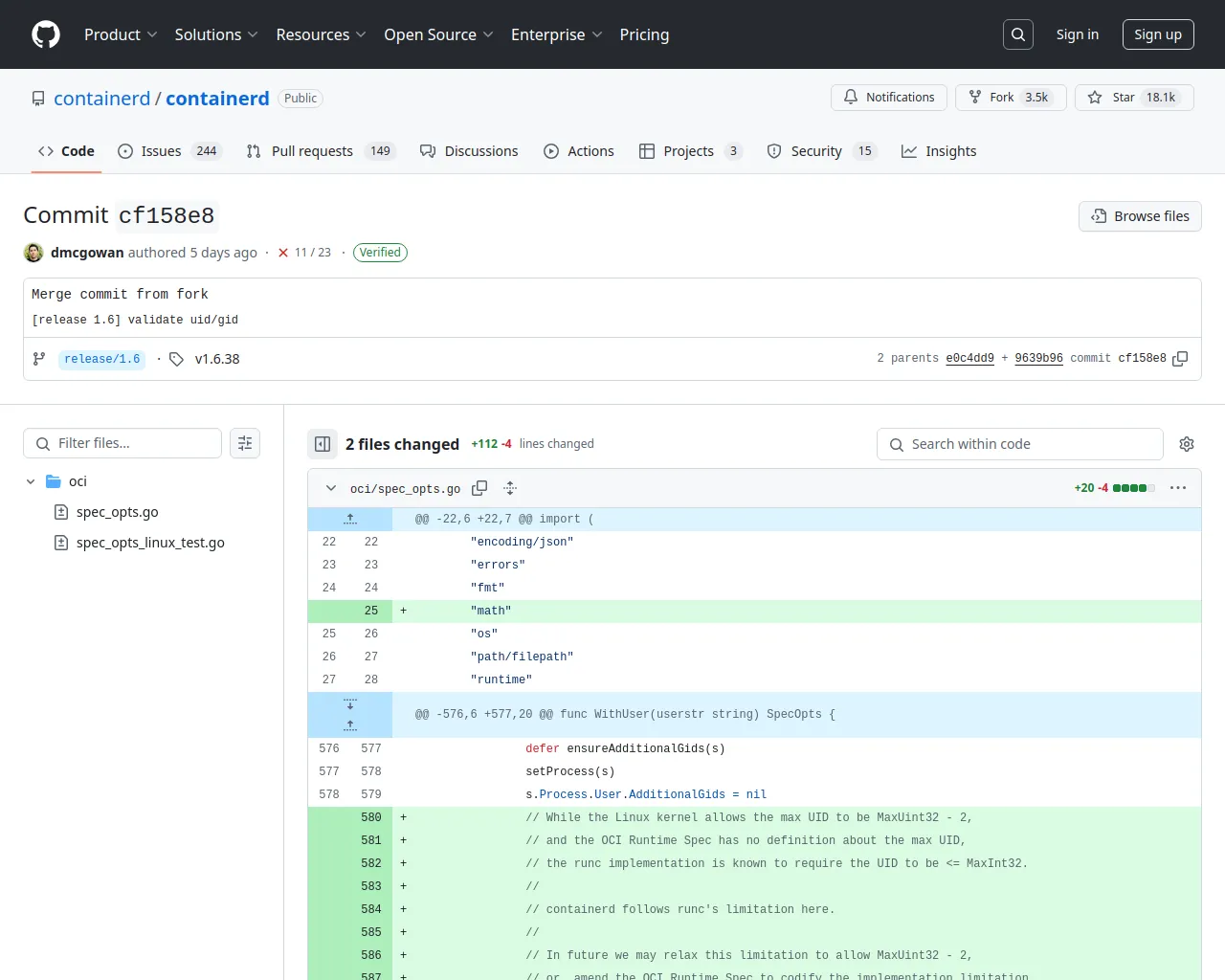

标题: Merge commit from fork · containerd/containerd@cf158e8 · GitHub -- 🔗来源链接

标签: x_refsource_MISC

- https://nvd.nist.gov/vuln/detail/CVE-2024-40635