漏洞标题

AutoGPT 通过 WebSockets API 允许跨用户共享节点执行结果

漏洞描述信息

# 漏洞描述

## 概述

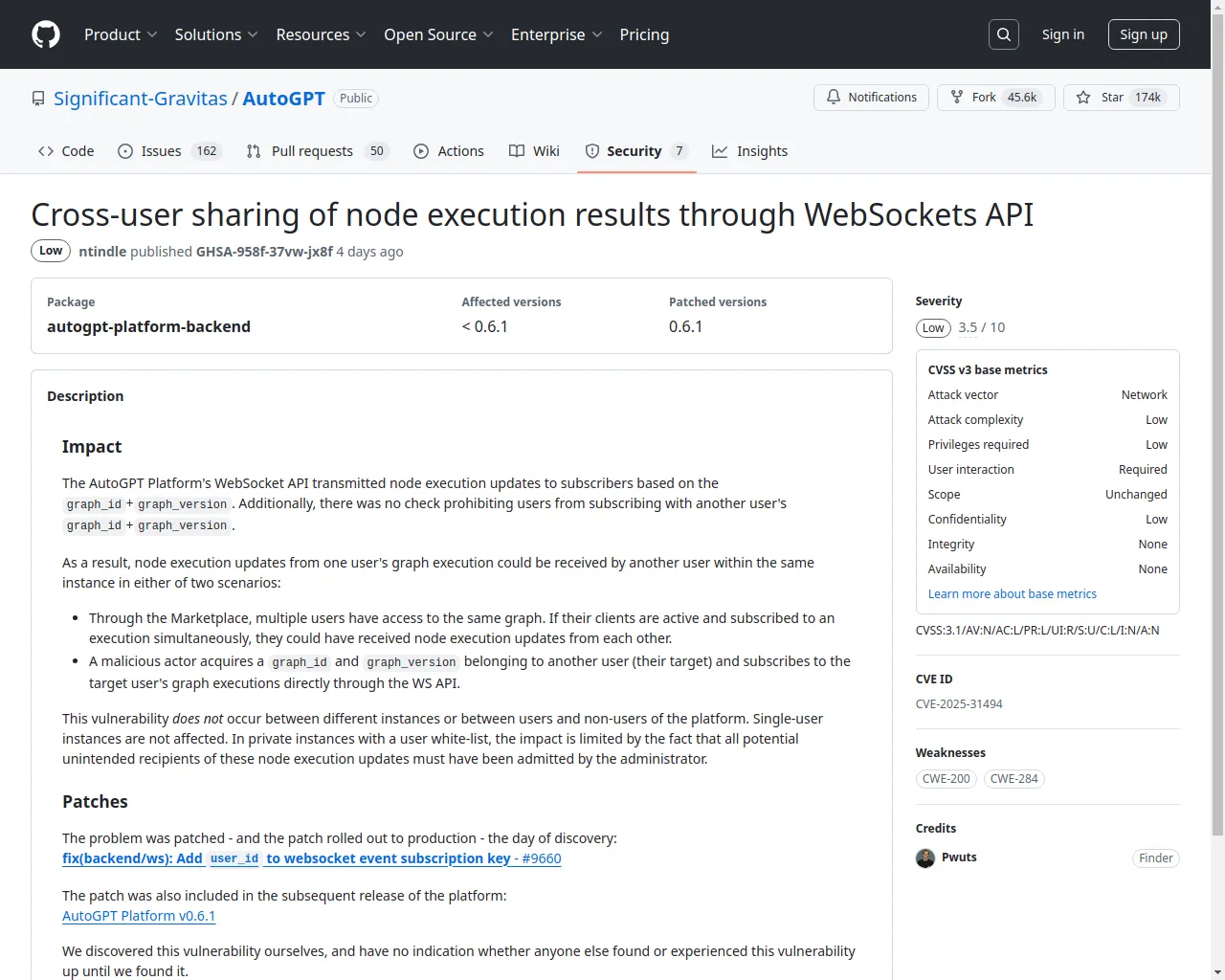

AutoGPT 平台中存在一个安全漏洞,该平台允许用户创建、部署和管理自动化复杂工作流程的 AI 代理。WebSocket API 在传输节点执行更新时未对 `graph_id+graph_version` 进行验证,导致不同用户可以订阅并接收其他用户的图形执行更新。

## 影响版本

- 0.6.1 版本之前的所有版本

## 细节

AutoGPT 的 WebSocket API 根据 `graph_id+graph_version` 向订阅者传输节点执行更新。但是,没有相关机制阻止用户使用另一个用户的 `graph_id+graph_version` 进行订阅。因此,在同一实例内,一个用户可以接收到其他用户的图执行更新。

## 影响

- 该漏洞只影响多用户的公共实例。

- 单用户实例不受此漏洞影响。

- 私人实例中管理员已设置白名单的情况下,潜在的意外接收者必须由管理员验证。

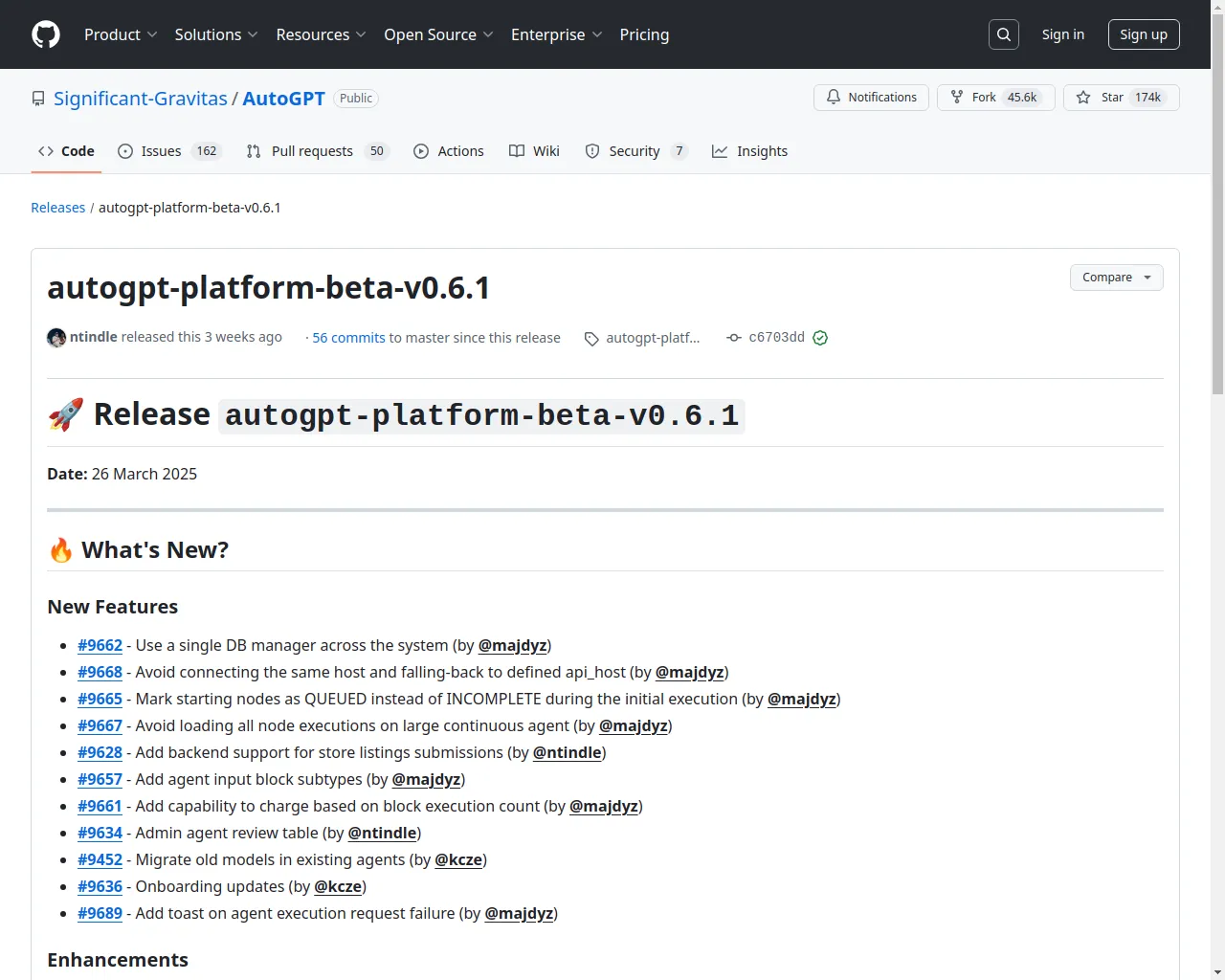

- 漏洞在 0.6.1 版本中已经被修复。

CVSS信息

CVSS:3.1/AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H

漏洞类别

通过差异性导致的信息暴露

漏洞标题

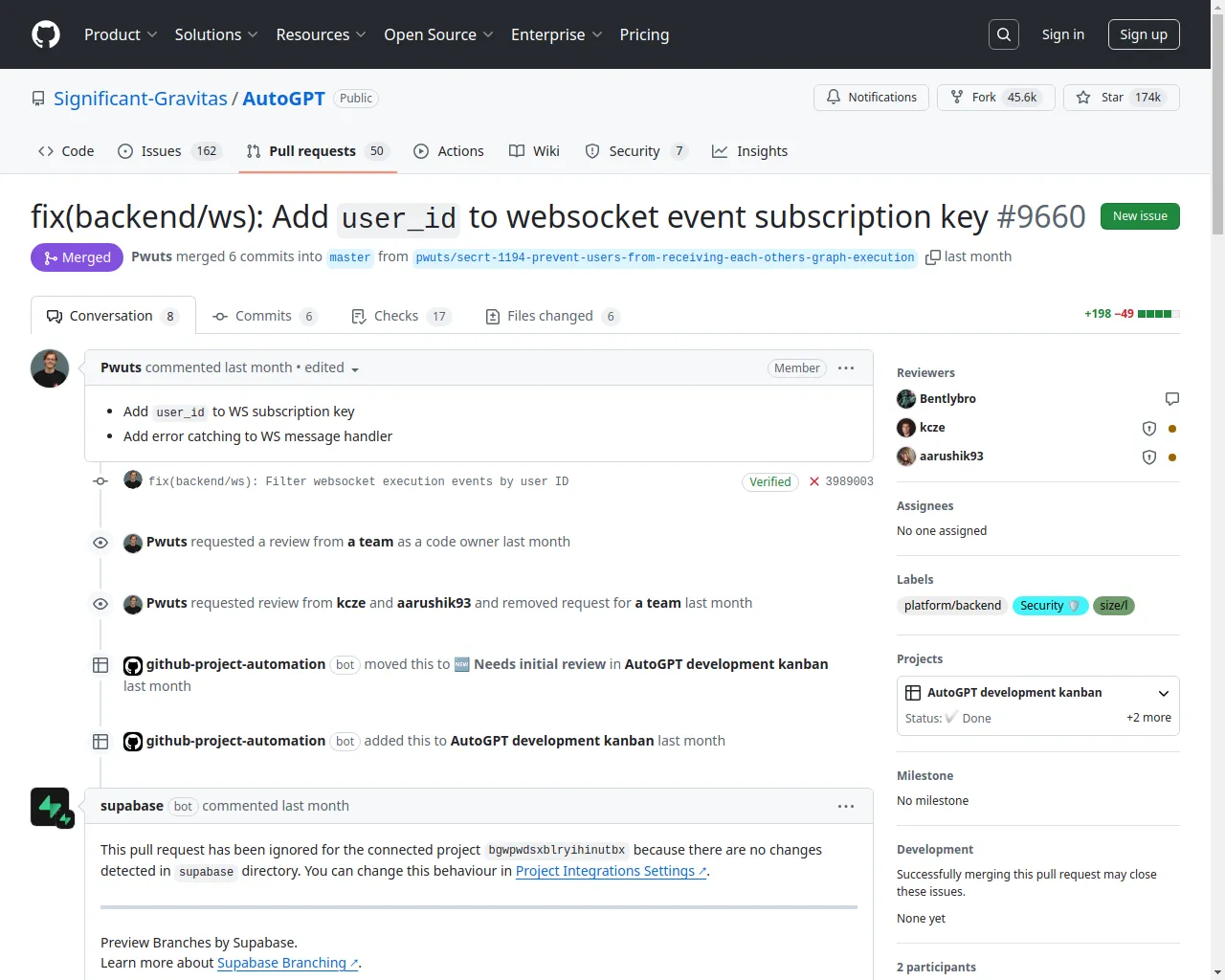

AutoGPT allows cross-user sharing of node execution results through WebSockets API

漏洞描述信息

AutoGPT is a platform that allows users to create, deploy, and manage continuous artificial intelligence agents that automate complex workflows. The AutoGPT Platform's WebSocket API transmitted node execution updates to subscribers based on the graph_id+graph_version. Additionally, there was no check prohibiting users from subscribing with another user's graph_id+graph_version. As a result, node execution updates from one user's graph execution could be received by another user within the same instance. This vulnerability does not occur between different instances or between users and non-users of the platform. Single-user instances are not affected. In private instances with a user white-list, the impact is limited by the fact that all potential unintended recipients of these node execution updates must have been admitted by the administrator. This vulnerability is fixed in 0.6.1.

CVSS信息

CVSS:3.1/AV:N/AC:L/PR:L/UI:R/S:U/C:L/I:N/A:N

漏洞类别

信息暴露

漏洞标题

AutoGPT 访问控制错误漏洞

漏洞描述信息

AutoGPT是AutoGPT开源的一个工具。用于让每个人都能使用和构建可访问的AI。 AutoGPT 0.6.1之前版本存在访问控制错误漏洞,该漏洞源于WebSocket API未正确检查用户订阅权限,可能导致信息泄露。

CVSS信息

N/A

漏洞类别

授权问题