关联漏洞

标题:

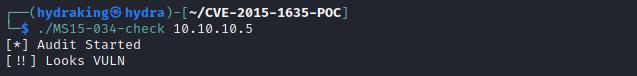

Microsoft Windows HTTP.sys 远程执行代码漏洞

(CVE-2015-1635)

描述:Microsoft Windows是美国微软(Microsoft)公司发布的一系列操作系统。Microsoft Internet Information Services(IIS)是一套运行于Microsoft Windows中的互联网基本服务。 使用Microsoft IIS 6.0以上版本的Microsoft Windows的HTTP协议堆栈(HTTP.sys)中存在远程执行代码漏洞,该漏洞源于HTTP.sys文件没有正确分析经特殊设计的HTTP请求。成功利用此漏洞的攻击者可以在系统帐户的上下文中执行

介绍

#️⃣ CVE-2015-1635-POC

### Remote Code Execution in HTTP.sys (MS15-034)

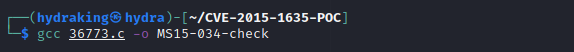

文件快照

[4.0K] /data/pocs/e1424e751ef1de388fe310c9af5df4ba737f1ae4

├── [2.6K] 36773.c

└── [ 415] README.md

0 directories, 2 files

备注

1. 建议优先通过来源进行访问。

2. 如果因为来源失效或无法访问,请发送邮箱到 f.jinxu#gmail.com 索取本地快照(把 # 换成 @)。

3. 神龙已为您对POC代码进行快照,为了长期维护,请考虑为本地POC付费,感谢您的支持。